ZetaChain bị tấn công smart contract GatewayEVM, tạm dừng hoạt động cross-chain, ghi nhận thiệt hại khoảng 300.000 USD nhưng không ảnh hưởng tới người dùng.

ZetaChain bị tấn công smart contract, tạm dừng toàn bộ giao dịch cross-chain

ZetaChain bị tấn công smart contract, tạm dừng toàn bộ giao dịch cross-chain

Chỉ ảnh hưởng đến ví nội bộ của dự án

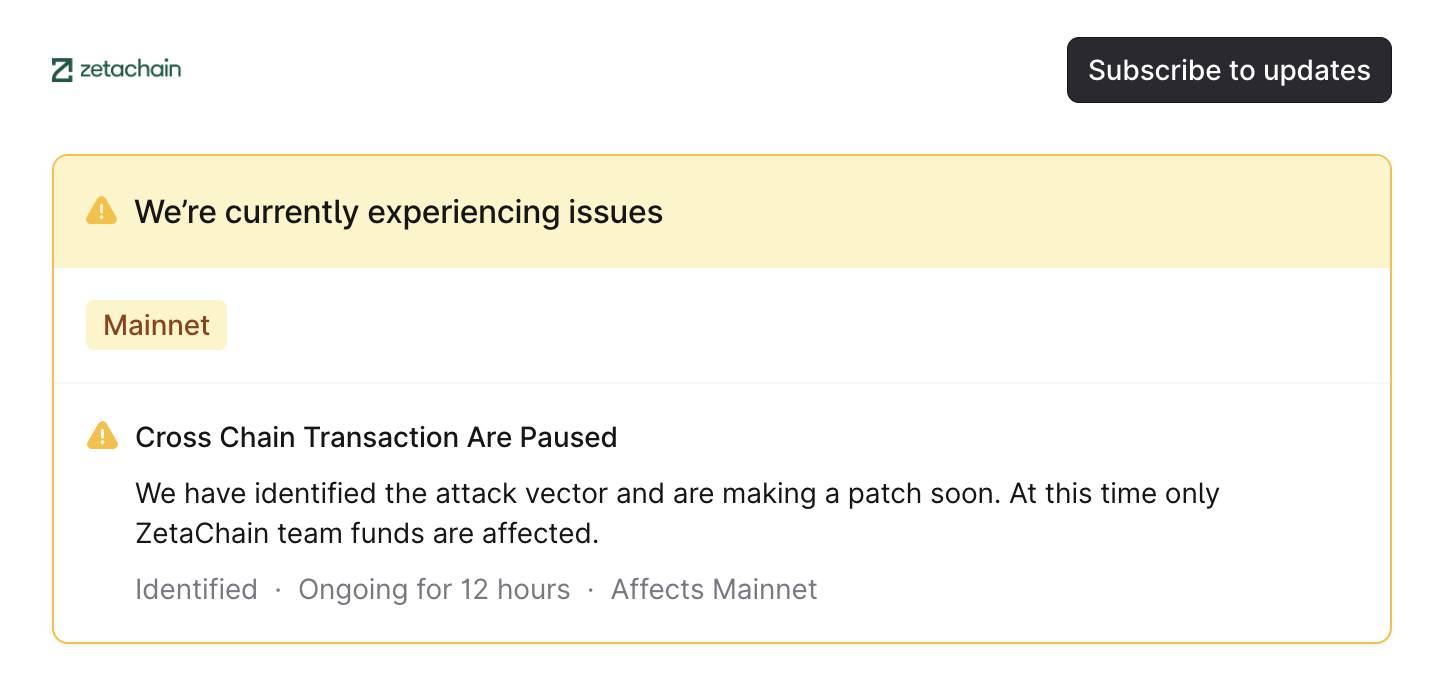

Vào ngày 28/04, ZetaChain (ZETA) – blockchain Layer-1 tập trung vào khả năng tương tác (Interoperability) – vừa xác nhận đã tạm dừng toàn bộ giao dịch cross-chain trên mainnet sau khi phát hiện một cuộc tấn công nhắm vào smart contract GatewayEVM.

There was an attack against the ZetaChain GatewayEVM contract today that impacted the internal ZetaChain team wallets only. We’ve already blocked the attack vector so no more funds can be compromised and will be releasing a detailed post mortem after we have completed our…

— ZetaChain 🟩 (@ZetaChain) April 27, 2026

Theo thông báo từ đội ngũ phát triển, sự cố liên quan đến GatewayEVM, smart contract đóng vai trò như cầu nối giữa ZetaChain và các blockchain tương thích EVM bên ngoài.

Đây là thành phần quan trọng trong kiến trúc của ZetaChain, cho phép các ứng dụng và tài sản di chuyển giữa nhiều mạng khác nhau như Ethereum, Polygon hay các hệ sinh thái tương tự.

ZetaChain cho biết cuộc tấn công chỉ ảnh hưởng đến các ví nội bộ của đội ngũ phát triển, không liên quan đến tài sản của người dùng. Dự án cũng khẳng định lỗ hổng đã ngay lập tức được xử lý và không còn nguy cơ bị khai thác thêm.

Thiệt hại của vụ tấn công ước tính rơi vào khoảng 300.000 USD, dù phía dự án chưa công bố con số chính thức và cho biết sẽ cung cấp báo cáo chi tiết sau khi hoàn tất điều tra. Đại diện dự án cho biết:

“Để đảm bảo an toàn, chúng tôi đã tạm dừng các giao dịch cross-chain trên ZetaChain. Quá trình điều tra vẫn đang tiếp diễn và hiện không có dấu hiệu cho thấy tài sản người dùng bị ảnh hưởng,”

Tại thời điểm viết bài, khoảng 12 giờ sau khi Zeta phát hiện sự cố, trạng thái tạm dừng giao dịch cross-chain trên dự án vẫn đang được duy trì.

Lỗ hổng đến từ cơ chế gọi hàm cross-chain

Theo phân tích từ tài khoản @SuplabsYi, nguyên nhân của sự cố có thể đến từ một lỗ hổng trong cách GatewayEVM xử lý các lệnh gọi hàm cross-chain.

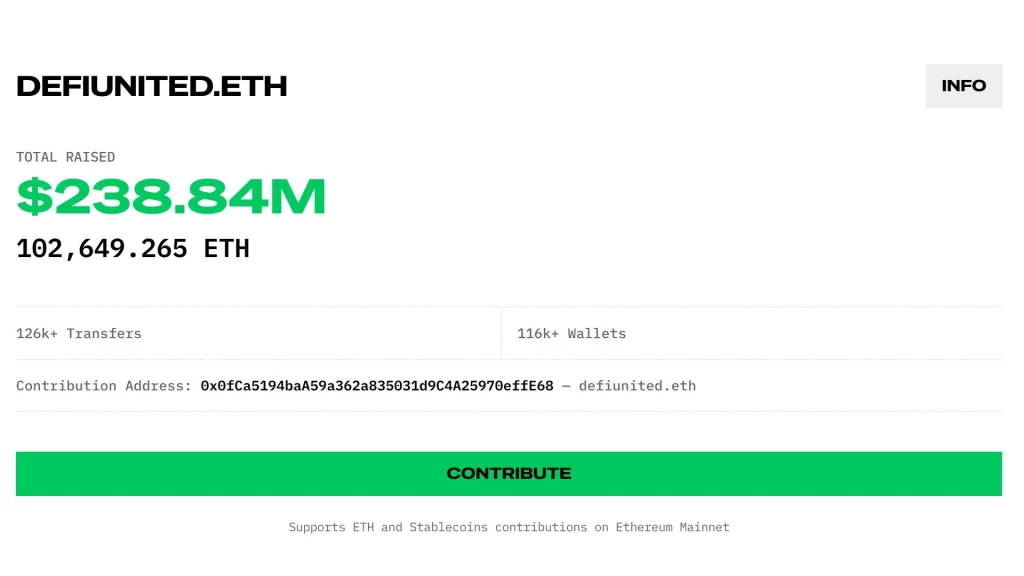

This month is going brutal for Defi and Web3 space overall

Started with Drift’s $285M hack, several relatively small-medium exploits in between, and then yesterday Kelp DAO’s hack of $293M, which is apparently the biggest of this year so far.

With this, the total drained amount… pic.twitter.com/w13D5dtThv

— Connor (@Connor_Kenway3) April 19, 2026

Cụ thể, hệ thống của ZetaChain sẽ tự động thực hiện giao dịch khi nhận được tín hiệu hợp lệ từ blockchain. Hacker đã lợi dụng cơ chế này bằng cách tạo ra một smart contract độc hại để gửi các tín hiệu giả nhưng vẫn được hệ thống coi là hợp lệ.

Khi đó, hệ thống relay của ZetaChain sẽ tiếp nhận các tín hiệu này, còn cơ chế ký tự động (TSS) sẽ thực thi giao dịch trên nhiều blockchain khác nhau mà không nhận ra dấu hiệu bất thường. Nhờ vậy, hacker có thể kích hoạt hàng loạt giao dịch trái phép chỉ với phí gas rất thấp.

DeFi tiếp tục đối mặt với rủi ro bảo mật

Vụ việc của ZetaChain diễn ra trong bối cảnh lĩnh vực DeFi đang liên tiếp ghi nhận liên tiếp các vụ tấn công, đặc biệt liên quan đến hạ tầng cross-chain.

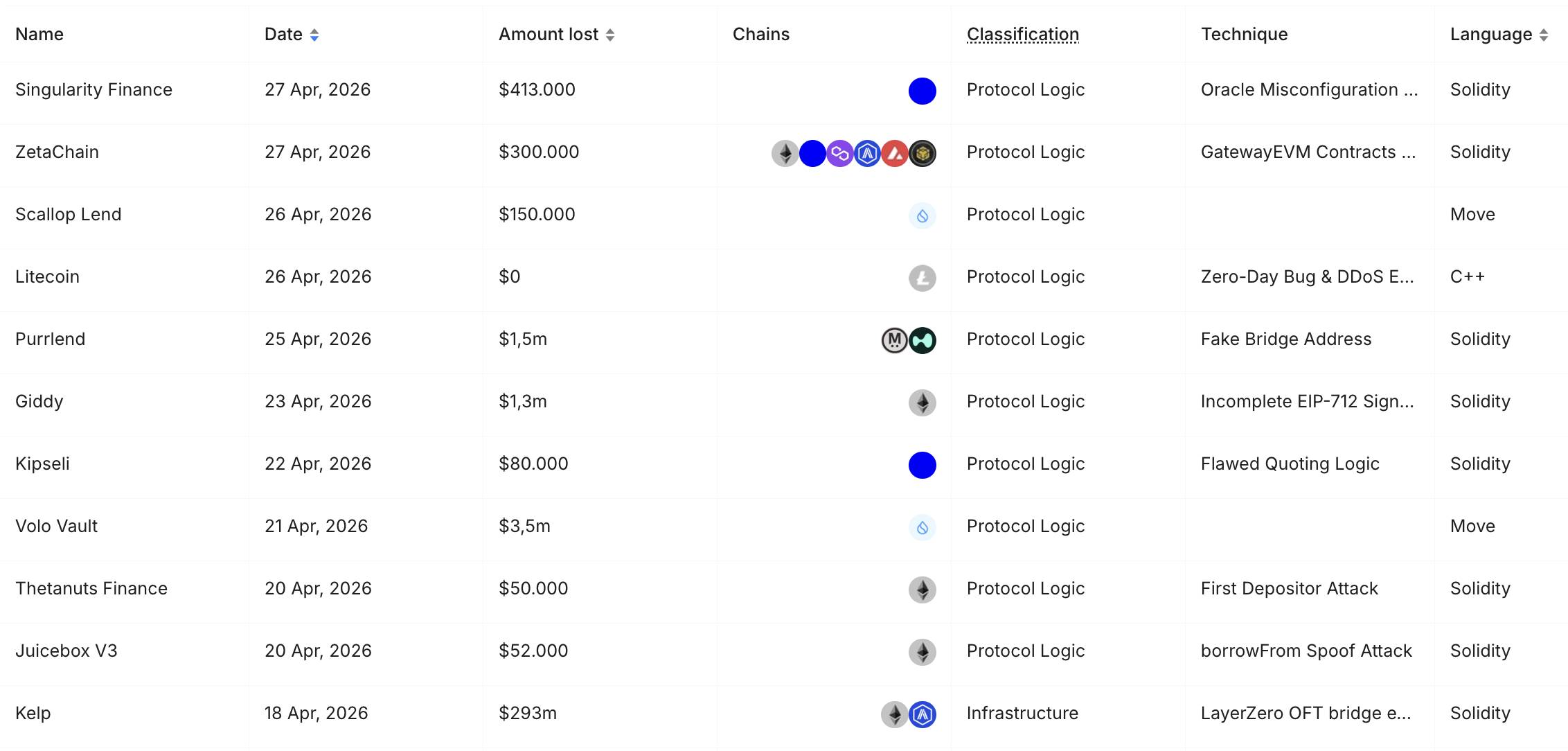

Trước đó, vụ tấn công Kelp DAO đã gây thiệt hại tới 292 triệu USD và kéo theo hàng loạt tác động lan rộng sang các giao thức như Aave. Chưa dừng lại ở đó, kể từ sau sự cố này, đã có ít nhất 10 dự án DeFi khác tiếp tục trở thành mục tiêu của các cuộc tấn công với nhiều hình thức khác nhau.

Thống kê các vụ hack kể từ sau vụ tấn công Kelp DAO. Nguồn: DefILlama (Ngày 28/04/2026)

Thống kê các vụ hack kể từ sau vụ tấn công Kelp DAO. Nguồn: DefILlama (Ngày 28/04/2026)

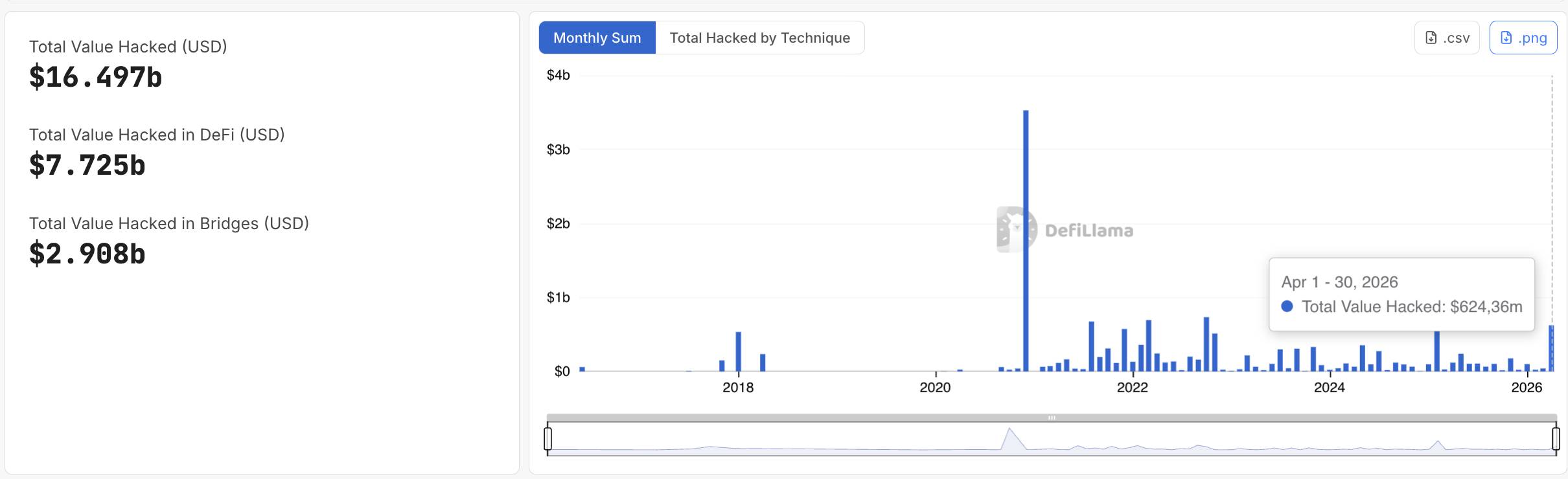

Tổng thiệt hại từ các vụ hack tính từ đầu tháng 04/2026 đã lên tới khoảng 623 triệu USD, mức cao nhất trong hơn một năm, kể từ sau vụ hack Bybit hồi tháng 02/2025.

Thống kê tổng thiệt hại các vụ hack trong tháng 04/2026. Nguồn: DefiLlama (Ngày 28/04/2026)

Thống kê tổng thiệt hại các vụ hack trong tháng 04/2026. Nguồn: DefiLlama (Ngày 28/04/2026)

Coin68 tổng hợp

ZetaChain hack#ZetaChain #bị #tấn #công #smart #contract #tạm #dừng #toàn #bộ #giao #dịch #crosschain1777357238